Qu'est ce que l'eJPT ? Quels sont les avantages et les inconvénients de cette certification ? Comment se passe l'examen ? Est-ce que le cours PTS est suffisant ?

J'ai passé la certification eJPT il y a maintenant un an, et je voulais faire un retour d'expérience de l'avant certification, l'examen mais aussi l'après certification.

eJPT kézako

L'eJPT (eLearnSecurity Junior Penetration Tester) est une certification de sécurité informatique offensive (penetration testing => pentest).

Elle entièrement basée sur de la pratique (c'est pas un QCM reposant sur des connaissances), de niveau débutant. Il n'y a pas de rapport à écrire et à fournir comme les examens avancés (eCPPT ou OSCP par exemple). Il n'est pas non plus limité au niveau des outils, on peut utiliser tout ce que l'on veut (Metaploit ou SQLmap).

Le niveau d'anglais demandé n'est pas compliqué, donc si on se débrouille avec l'anglais technique c'est suffisant.

La certification est proposé par eLearnSecurity qui est un organisme de formation qui est de plus en plus réputé. Ils sont sérieux et réactifs.

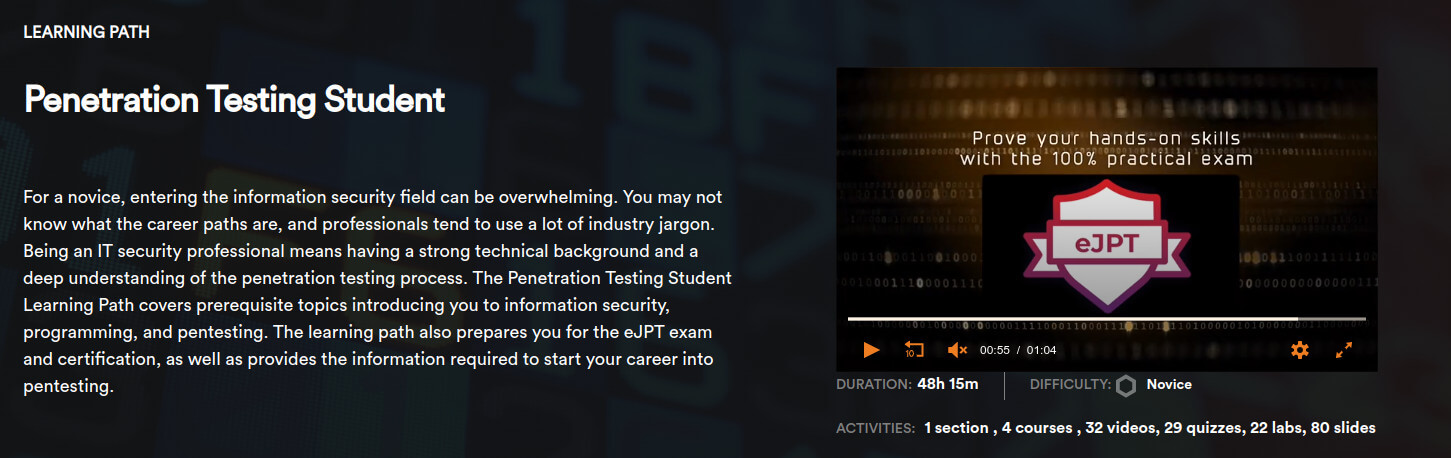

Le cours est proposé par INE (plateforme de formation en ligne), il s'appelle PTS (Penetration Testing Student) et il couvre plusieurs sujets de manière basique :

- réseau (TCP/IP, IP routing, protocole LAN)

- HTTP et les technologies web (page web, cookie, formulaire, base de donnée, etc...)

- les processus et méthodologies de base pour le pentesting

- Analyse basique vulnérabilités réseau

- Analyse basique vulnérabilités web

- Utilisation de Metasploit

- Exploitation manuelle de faille web simple

- Collecte d'informations de base et reconnaissance

- Scan simple et analyse de la cible

Il s'agit d'une bonne base pour commencer et comprendre la sécurité offensive (pentest).

Pourquoi passer l'eJPT quand on est développeur web ?

La sécurité informatique m'intéresse depuis aussi longtemps que le développement web et je m'éclate pas mal sur les plateformes type TryHackMe et Root-me.

Mais au quotidien, quand je remonte des soucis de sécurité à des clients, je n'ai souvent aucune crédibilité face au responsable sécurité.

Donc je voulais passer une certification qui atteste que j'ai des bases et que ce que je dis ce n'est pas pas toujours des bêtises 😛.

Je pense que lorsqu'on est développeur, il faut un minimum de connaissances sur les failles qu'on peut introduire (injection SQL, XSS, etc...).

Pour un développeur d'application système ce sera plutôt Heap overflow et Stack overflow par exemple.

Ça peut être généralisé à de nombreuses professions informatiques qui conçoivent et mettent en place des solutions accessible à sur un réseau (internet ou intranet).

Je but étant d'avoir des bases pour ne pas introduire de problèmes de sécurité, ou en tout cas en limiter le nombres.

Typiquement les mots de passe en dur dans le code, c'est courant, et facile à éviter.

L'eJPT a l'avantage d'être très général, simple et accessible pour une personne qui n'a jamais fait de sécurité informatique ou pentest.

Il couvre les failles web et les failles réseaux et donne les outils de bases pour analyser, exploiter et corriger ces failles.

L'eJPT est un bon candidat pour tous les développeurs qui veulent avoir des bases en sécurité informatique.

Inconvénients

Je vais commencer par les inconvénients, qui à mon sens sont moins nombreux et moins important que les avantages :

- basique: c'est à la fois un avantage et un inconvénient. On effleure la surface du pentest avec juste un peu de réseau et un peu de faille web. Mais on creuse pas les sujet et l'examen est très simple. Mais ça permet aux novices de faire leurs premiers pas facilement (pas d'AD, pas de pentest mobile, pas de privilege escalation ou de mouvement latéral, faille vraiment basique et très simple)

- triche facile: l'épreuve n'est pas filmé, il n'y a aucune vérification préalable. Et avec 3 jours pour passer l'épreuve, il peut être facile de tricher. C'est pour moi un gros inconvénient

- reconnaissance très faible: les certifications eLearnSecurity gagnent doucement en réputation, mais ça reste négligeable face au sacro-saint OSCP

Avantages

- coût : vraiment très intéressant au niveau du tarif, c'est au alentour de $200, donc un peu moins de 200€ (on peut trouver des promotions parfois: Black-Friday par exemple), et le cours (PTS) est entièrement gratuit

- cours gratuit et suffisant: le cours (PTS) est gratuit et il couvre tout ce que l'on rencontre lors de l'épreuve

- pas de rapport à écrire: pour ceux qui redoutent l'anglais, ne pas écrire de rapport de pentesting est un avantage.

- beaucoup de temps disponible: 3 jours/72 heures pour faire l'examen et soumettre le résultat. C'est largement suffisant. Je l'ai bouclé en 6 heures il me semble.

- 100% en ligne: il n'y a pas besoin d'aller dans un centre d'examen, tout se fait en ligne. On appuie sur le bouton "lancer l'examen" et c'est parti !

- certification à vie: pas besoin de la repasser, une fois validé, tu es certifié à vie. Par contre eLearnSecurity met en place des versions, car les pratiques évoluent. Par exemple, j'ai eu la certification eJPTv1, mais il y aura bientôt une V2 qui sortira et sera un peu différente. Mais je ne serais certifié qu'à la V1.

Entrainement

L'entraînement se fait via le cours associé (PTS) qui contient des vidéos, des exercices pratique sur un laboratoire et plusieurs mises en situation comme à l'examen.

Le cours couvre vraiment tous les cas que l'on rencontre lors de l'épreuve, c'est pour ça qu'il faut bien prendre des notes de tout !

Le PTS contient également 3 "black-box" (VM similaire à celles de l'examen) avec solution, qui permet de vraiment tester, et mettre en pratique tout ce que l'on a appris. Et si l'on est bloqué la solution est là pour qu'on avance.

Les vidéos sont bien faîtes, et montrent des exemples de tous les points abordés.

Le PTS est vraiment un très bon cours !

En plus du PTS, je me suis entraîné sur les plateformes Root-me et TryhackMe, pour être à l'aise avec les notions du PTS. Et toutes les années de ponçage des plateformes a pas mal aidé aussi.

Lors de l'entraînement, il est important de préparer son environnement avec tous les outils installés, les notes, le VPN prêt. Lors de l'examen il n'y a plus qu'à dérouler tout ce qu'on a appris.

J'ai une VM Kali Linux avec tous les outils préparé et installé, openVPN installé et prêt. L'avantage de la VM est que tout le trafic de la VM passe à travers le VPN mais pas le trafic de l'hôte. Je prends mes notes sur Joplin (en markdown) et c'est synchronisé sur un drive.

Épreuve

L'examen est sous forme de réseau d'entreprise qu'il faut analyser en Black Box. Il y a un quiz de 20 questions, dont certaines à choix multiple, qui permet de valider notre avancée et qui peut aider aussi.

Pour valider l'épreuve, il faut au moins 15 réponses valides sur les 20 questions.

Il y a une lettre d'engagement qu'il faut bien lire, même plusieurs fois.

Si tu es du genre "bourrin", et que tu plantes des machines, pas de soucis, tu peux réinitialiser le réseau.

Prends des notes de tout ce que tu fais de valide et des résultats. C'est une bonne habitude à prendre et en cas de reset du réseau, ce sera plus rapide pour reprendre au même endroit.

Cet examen n'est pas un CTF (capture the flag), donc il n'y a pas besoin de chercher des flags.

Si tu es bloqué, regardes les questions du quiz, regardes ce que tu as comme notes du PTS, et ne cherches pas compliqué.

Le cours du PTS contient vraiment tout ce dont tu as besoin.

Tu auras besoin de faire de petit pivot avec juste un changement de route statique (comme dans le PTS), mais rien de bien méchant.

Une fois le quiz soumis, tu connais directement le résultat. Même pas besoin d'attendre.

L'après eJPT

Comme je le pensais, l'eJPT m'a apporté un peu plus de crédibilité sur la partie sécurité des applications clientes.

Beaucoup de clients ne connaissent ni l'eJPT, ni l'OSCP, donc avoir une certification de base comme celle-ci peu être suffisant.

Aujourd'hui, j'ai envie de m'améliorer sur la sécurité web, pour pouvoir proposer des audits applicatifs.

Alors pourquoi ne pas regarder les autres certifications d'eLearnSecurity ?! À suivre ! 😉

Conseils

Si tu souhaites passer aussi l'eJPT, tu as bien raison !

Voici mes conseils :

- prends votre temps: tu as le temps pour t'entraîner, bien assimiler les notions et même pour passer l'examen

- prends des notes: prends des notes de tout ce que tu as vu sur le PTS, mais aussi sur l'épreuve en elle même

- fais le PTS à fond: il faut profiter du PTS qui couvre tous les points, alors autant le poncer !

- préparer l'environnement pendant l'entrainement et pas pendant l'épreuve

- bien lire la lettre d'engagement, pour bien prendre en compte le scope du pentest

- bien lire les questions avant de se lancer dans le l'épreuve à proprement parlé

- si tu ne comprends pas bien une phrase, utilises un traducteur (j'ai utilisé deepl)

- avant de clore l'examen, relis toi bien, et regardes bien les questions, certaines sont à choix multiple

- si tu es bloqué sur une machine, tu peux essayer de passer à une autre machine, relire tes notes, ou juste faire une pause ça peut débloquer la situation

Mon avis

On lit souvent que cette certification est vraiment agréable à passer, et ben c'est vrai ! Le PTS est sympa à faire, l'exam est pas trop dur.

Par contre pour ceux qui veulent devenir pentester, c'est une première étape qui rassure et fait plaisir, mais c'est beaucoup trop léger pour se faire embaucher juste avec cette certification.

Mais c'est un passage intéressant pour d'autre certification (eCPPT, eWPT, OSCP, ...).

Si tu ne veux pas être pentester, c'est une très bonne porte d'entrée qui donne de bonne base et donne une vision de ce qu'un attaquant peut faire sur un service exposé.

Si le domaine t’intéresse tu peux même creuser un peu plus avec les autres certifications (eWPT pour le pentest web par exemple)

Liens utiles

eJPT CheatSheet

Cours PTS INE

Page eJPT eLearnSecurity

TryHackMe

Et vous ? Avez-vous envie de passer l'eJPT ? Si vous avez des question n'hésitez pas, l'espace commentaire est là pour ça 😉